Microsoft Sentinel

Def et Explication :

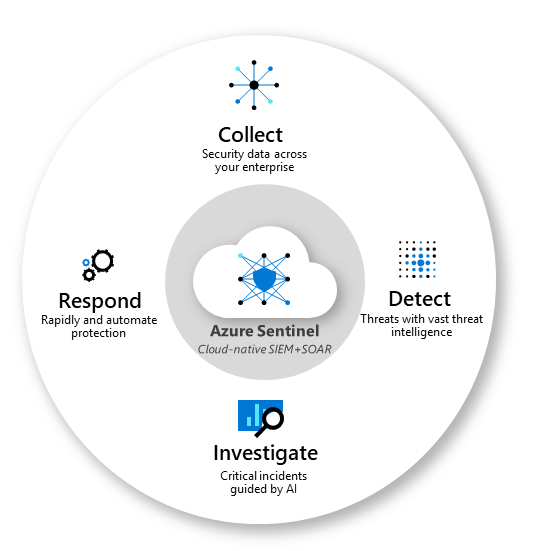

Sentinel repose sur au moins deux concepts : SIEM et SOAR

- SIEM : Security information and event management collecte des données pour les analyser ensuite

- SOAR : Security orchestration automation and response permet en gros à automatiser les réponses aux incidents détectés par le SIEM

Microsoft sentinel est donc un SIEM et SOAR intégré au cloud

Il propose donc des phases dans le cycle de sécurité en collectant des données, de la détection de menace, de l'investigation pour enfin répondre aux menaces.

Pour fonctionner M- Sentinel doit être connecté avec votre système. M- Sentinel peut par exemple se connecter avec Microsoft Defender XDR, Microsoft Defender for Office 365, Microsoft Entra ID etc...

Il est aussi possible de connecter M- Sentinel avec d'autres systèmes non-propriétaires de M-.

Une intégration avec workbooks permet de visualiser les données pour les ingénieurs SOC.

Microsoft Analytics permet de mettre en évidence des liens de corrélation entre des alertes de basse priorité pour créer des alertes de haute priorités.

Sentinel permet de gérer les cycles de vie des alertes.

Sentinel utilise MITRE pour rechercher de manière proactive des menaces.

Aussi, Sentinel support les Notebooks Jupyter.

ATTENTION : pour automatiser des taches il faut utiliser des playbooks

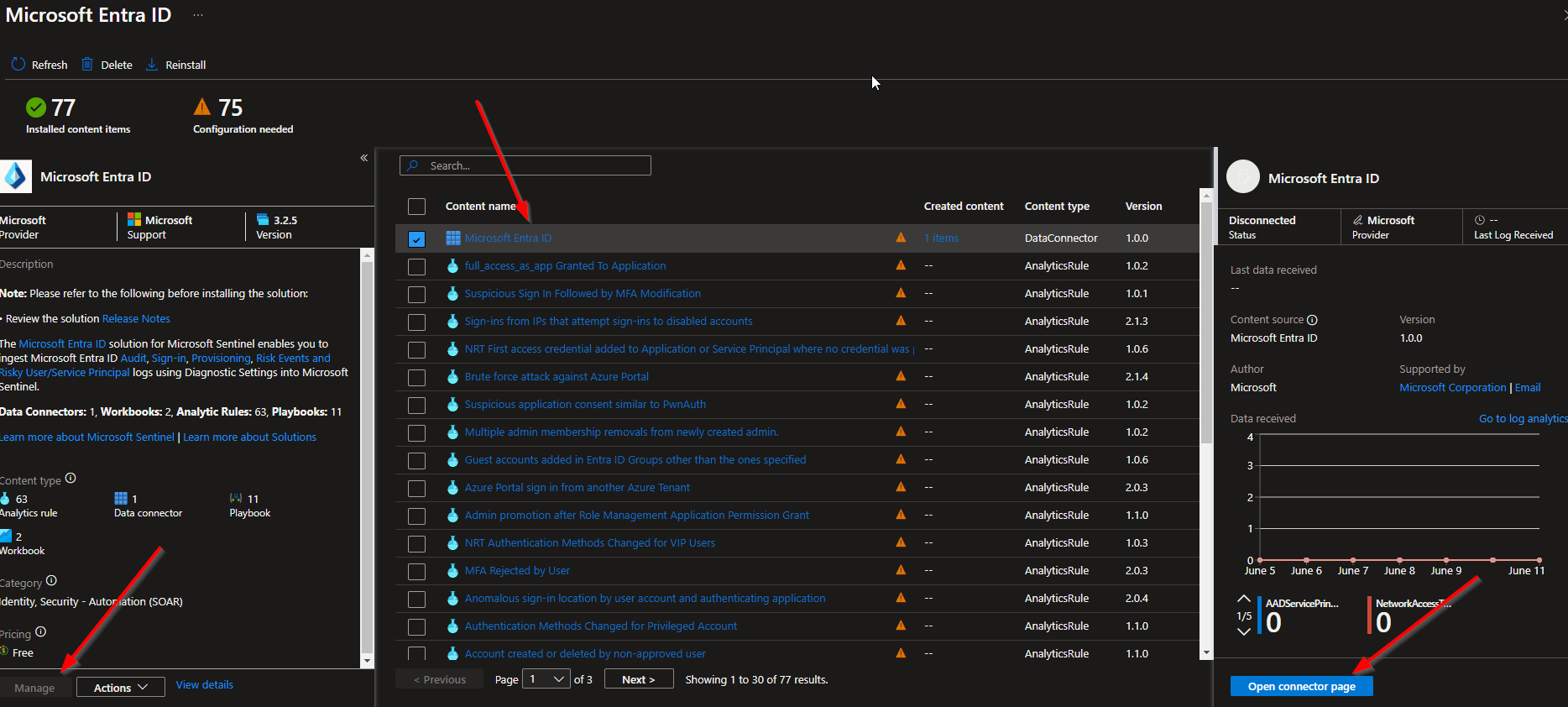

Connector

Pour fonctionner avec d'autres services et utiliser ces données, Sentinel utilise des connectors

Déploiement :

Sur Azure pour protéger Microsoft Entra ID :

Prérequis : un Workspace, ressource group

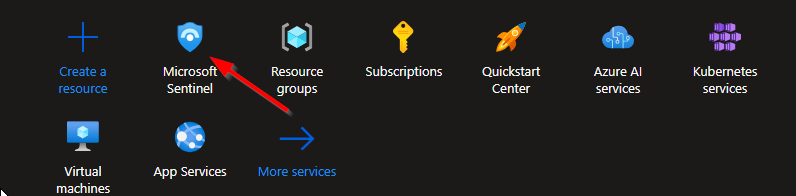

- Chercher

Sentinel

- Puis

create -> sélectionner le workspace -> add content hub -> chercher Entra ID -> Install- Sur le connecteur

manage -> sélectionner le connecteur -> Open connector page